Axios NPM Supply Chain Kompromittierung

Breaking News:

Kathmandu Nepal

Donnerstag, Apr. 30, 2026

Enginsight nutzt das Paket ebenfalls, hatte die spezifische, kompromittierte Version (1.14.1) aber nicht installiert und ist somit nicht betroffen!

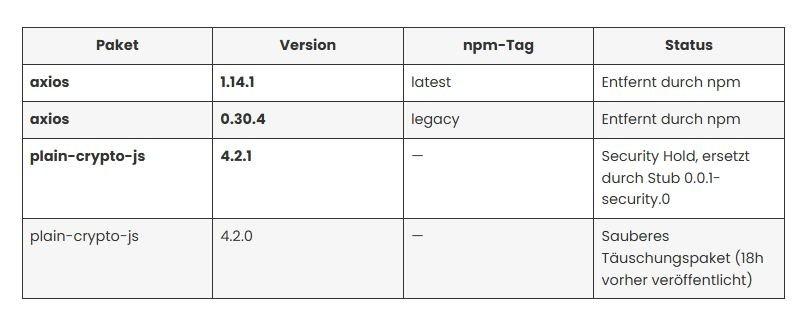

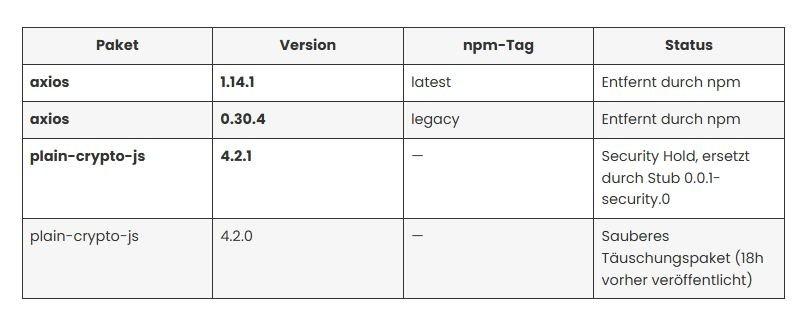

Betroffene Versionen und Sicherheitskennungen

Zwei manipulierte axios-Versionen wurden über den kompromittierten Account veröffentlicht, beide mit einer neuen bösartigen Abhängigkeit plain-crypto-js:

Sichere Versionen: axios@1.14.0 (letztes legitimes 1.x-Release) und axios@0.30.3 (letztes legitimes 0.x-Release). Weitere betroffene Pakete im Ökosystem: @shadanai/openclaw (mehrere Versionen) und @qqbrowser/openclaw-qbot@0.0.130, die den manipulierten axios transitiv auslieferten.

Ablauf des Angriffs

Die Angriffskette begann mit der Vorbereitung einer bösartigen Abhängigkeit. Der Angreifer veröffentlichte zunächst das Paket plain-crypto-js als nahezu identischen Klon von crypto-js, um Vertrauen aufzubauen und eine unauffällige Historie in der npm-Registry zu erzeugen. Wenige Stunden später folgte eine neue Version, die ein manipuliertes postinstall-Skript enthielt.

Anschließend wurden zwei scheinbar legitime axios-Versionen veröffentlicht. Der einzige Unterschied bestand darin, dass sie die präparierte Abhängigkeit plain-crypto-js einbanden. Der eigentliche Schadcode befand sich somit nicht direkt in axios, sondern versteckt in dieser transitiven Abhängigkeit.

Beim Ausführen von npm install wurde automatisch das bösartige postinstall-Skript gestartet. Dieses war stark verschleiert, entschlüsselte sich zur Laufzeit und lud benötigte Systemfunktionen dynamisch nach. Danach identifizierte es das Betriebssystem und nahm Kontakt zu einem Command-&-Control-Server auf.

Im nächsten Schritt wurde je nach Plattform ein passender Remote-Access-Trojaner nachgeladen und ausgeführt. Dabei nutzte der Angreifer Tarntechniken, etwa unauffällige Domainnamen, um die Kommunikation weniger verdächtig erscheinen zu lassen.

Abschließend führte die Malware Anti-Forensik-Maßnahmen durch. Dabei löschte das Installationsskript sich selbst und manipulierte Dateien so, dass die Installation wie eine harmlose Version wirkte. Sicherheitsprüfungen wie npm audit schlugen daher nicht an. Der einzige verbleibende Hinweis auf eine Kompromittierung war das Vorhandensein des verdächtigen Pakets im node_modules-Verzeichnis.

Indicators of Compromise

Malicious npm Packages

Network Indicators

File System Indicators

Attacker-Controlled Accounts

Erkennung durch Enginsight SIEM

Die Streams wurden anhand der unten aufgeführten Quellen erarbeitet. Da das Paket nicht mehr zur Verfügung steht, konnten bisher keine Tests durchgeführt werden.

Kill Chain Windows:

Quellen:

Enginsight GmbH

Leutragraben 1

07743 Jena

Telefon: +49 (3641) 2714966

http://enginsight.com

![]()