Sensible Zugriffsschlüssel öffentlich im Netz

Kathmandu Nepal

Dienstag, Apr. 7, 2026

Zugriffsschlüssel ermöglichen die Systemauthentifizierung gegenüber Dritt- oder internen Systemen und erlauben dem Anwender häufig erweiterte Berechtigungen. Daher stehen diese Zugangsdaten in der Regel unter besonderem Schutz und werden nur unter Auflagen mit Dritten geteilt (Shared Secrets). Fehlende Sicherheitspraktiken und Nachlässigkeiten auf der Seite von Entwicklern, Anwendern und Auftragnehmern führen jedoch immer wieder dazu, dass selbst hoch sensible Daten auf Repositories und Plattformen als „öffentlich“ eingestellt werden. Das versehentliche Teilen dieser Daten kann schwerwiegende Konsequenzen nach sich ziehen, wenn Angreifer sich unbefugt Zugang zu geschäftskritischen Systemen verschaffen.

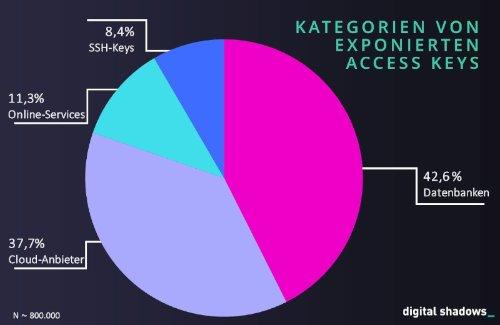

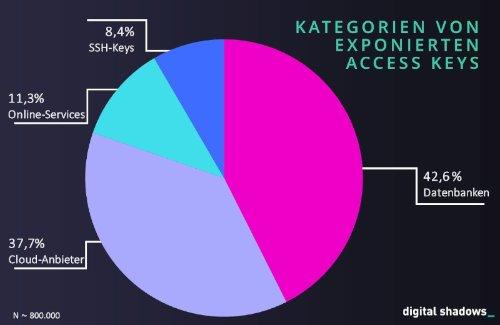

Nach Digital Shadows lassen sich die gefundenen Zugriffsschlüssel in folgende Kategorien einordnen (Abb1).

„Softwareentwicklung findet heute nicht mehr im Alleingang, sondern in Zusammenarbeit mit Partnern und Dienstleistern statt. Das macht es schwieriger, die Einhaltung von Sicherheitspraktiken zu überwachen“, erklärt Stefan Bange, Country Manager DACH bei Digital Shadows. „Auf Kollaborationsplattformen und Code-Repositories werden tagtäglich technische Informationen geteilt – darunter leider auch Authentifizierungsschlüssel und Secrets. Auf Seite der Anwender passiert das oft ohne böse Absicht. Cyberkriminelle jedoch halten gezielt nach diesen Informationen Ausschau, um sich damit Zugriff auf Unternehmensnetzwerke zu verschaffen. Die Datenbanken, Online-Service oder Cloud-Anbieter selbst verfügen in den meisten Fällen über ausreichende Sicherheitsmechanismen. Nur leider mangelt es nach wie vor am Sicherheitsbewusstsein vieler Mitarbeiter, diese auch kontinuierlich und sorgfältig umzusetzen.“

Mehr über technische Datenleaks und wie Unternehmen die Sicherheitsrisiken des Software Engineering minimieren, erfahren Sie im Blog von Digital Shadows: „Moderne Softwareentwicklung und DevSecOps: Trotz Sicherheitskontrollen bleibt das Risiko von Datenleaks“

Weitere Infos:

Digital Shadows spürt ungewollt öffentlich gewordene Daten im Open, Deep und Dark Web auf und hilft so Organisationen, die hieraus resultierenden digitalen Risiken externer Bedrohungen auf ein Minimum zu reduzieren. Mithilfe von SearchLight™ können Unternehmen Datenschutzvorgaben einhalten, den Verlust von geistigem Eigentum verhindern und Reputationsschäden vermeiden. Die Lösung hilft, digitale Risiken zu minimieren, die Angriffsfläche zu reduzieren und Marken- und Unternehmensnamen zu schützen. Weitere Informationen finden Sie im Internet unter www.digitalshadows.com/de

Digital Shadows, Ltd

Level 39

E14 5AB London

Telefon: +44 (20) 33937001

http://www.digitalshadows.com

![]()